Dzieci spożywają więcej cukru, niż zalecane maksimum dla dorosłych

11 czerwca 2018, 11:30Amerykańskie dzieci w bardzo młodym wieku zaczynają spożywać cukier dodawany do żywności. Najnowsze badania ujawniły, że wiele dzieci w wieku 12-36 miesięcy spożywa więcej cukru niż maksymalna dzienna dawka zalecana dla dorosłych.

O korzystnych i niebezpiecznych dietach niskowęglowodanowych

20 sierpnia 2018, 12:46Spożywanie umiarkowanych ilości węglowodanów wydaje się najbardziej korzystne dla zdrowia, dowiadujemy się z najnowszego The Lancet. Badania, podczas których obserwowano ponad 15 400 Amerykanów biorących udział w Atherosclerosis Risk in Communities Study (ARIC) wykazały, że diety niskowęglowodanowa, gdy z węglowodanów pochodzi mniej niż 40% energii, oraz wysokowęglowodanowa (>70% energii) są powiązane ze zwiększoną śmiertelnością

Życie neandertalyczka nie było bardziej niebezpieczne niż życie H. sapiens

20 listopada 2018, 10:45Na wielu szczątkach neandertalczyków znajdowane są ślady urazów, szczególnie widoczne na czaszkach. Skłoniło to antropologów do wysunięcia tezy, że sposób życia, organizacji społeczności i kultura neandertalczyków w jakiś sposób prowadziły do większej ilości urazów niż w społecznościach Homo sapiens. Jednak badania przeprowadzone przez Judith Beier z Uniwersytetu w Tybindze przeczą tej hipotezie.

SPHEREx zbada 300 milionów galaktyk i 100 milionów gwiazd

21 lutego 2019, 05:43NASA wybrała przyszłą misję, która pozwoli lepiej zrozumieć ewolucję wszechświata oraz zbadać, na ile powszechne w naszej galaktyce są podstawowe składniki niezbędne do powstania życia.

Ciekłe kryształy w nanoporach wytwarzają zaskakująco duże ujemne ciśnienie

26 kwietnia 2019, 11:32Ujemne ciśnienie rządzi nie tylko Wszechświatem czy kwantową próżnią. Zjawisko to, choć odmiennej natury, pojawia się między innymi w ciekłych kryształach wypełniających nanopory. W Instytucie Fizyki Jądrowej PAN w Krakowie zaprezentowano metodę, która po raz pierwszy pozwoliła oszacować wielkość ujemnego ciśnienia w przestrzennie ograniczonych układach ciekłokrystalicznych.

Nowy e-tatuaż pozwala mierzyć czynność serca nieprzerwanie przez wiele dni

25 czerwca 2019, 10:07Opracowany w USA nowy ubieralny "e-tatuaż" jest tak elastyczny i lekki, że można go nosić nad sercem przez długi czas, w ogóle tego nie czując. Urządzenie monitoruje akcję serca na 2 sposoby, dzięki czemu lekarze zdobywają wiele cennych informacji nt. stanu zdrowia pacjenta.

Rozprzestrzenienie się prosa poza Chiny związane było z gospodarką pasterska

6 września 2019, 11:28Już przed 5000 lat proso było szeroko rozprzestrzenione, jednak używano go przede wszystkim do karmienia zwierząt, wynika z badań przeprowadzonych przez naukowców z Uniwersytetu w Kilonii oraz Washington University w St. Louis. Szczątki kóz i owiec pochodzących ze stanowiska Dali wskazują, że te udomowione na Bliskim Wschodzie zwierzęta pojawiły się w tym regionie do roku 2700 przed Chrystusem

Władze Samoa proszą, by niezaszczepieni obywatele oznaczyli swoje domy czerwonymi flagami

5 grudnia 2019, 12:52Władze Niezależnego Państwa Samoa poprosiły obywateli, którzy nie są zaszczepieni przeciwko odrze, by wywiesili przed swoimi domami czerwone flagi. Mają one pomóc lekarzom zidentyfikować domy, w których należy dokonać szczepień. Przed trzema tygodniami władze państwa ogłosiły stan wyjątkowy.

Wbrew obawom rybaków, powiększenie rezerwatów nie tylko im nie zaszkodziło, ale pomogło

24 lutego 2020, 13:20Znaczące powiększenie dwóch największych obszarów chronionych na Ziemi, rezerwatów morskich ustanowionych przez prezydenta Busha i powiększonych przez prezydenta Obamę, nie zaszkodziło rybołówstwu na Hawajach, czytamy w najnowszym numerze Nature Communications

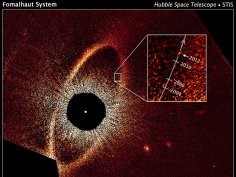

Zniknęła planeta z układu Fomalhaut. Astronomowie znają rozwiązanie zagadki

23 kwietnia 2020, 08:10Astronomowie poinformowali o zniknięciu planety wchodzącej w skład niezwykłego układu potrójnego Fomalhaut. Odkryta w 2008 roku planeta Fomalhaut b nagle przestała się pokazywać. Uczeni nie podejrzewają jednak, że spotkał ją ten sam los co platentę Supermana Krypton, która eksplodowała. Proponują znacznie prostsze wyjaśnienie.